В сеть утекли данные пользователей «Яндекс.Еды». Что это значит, и как обезопасить себя в будущем

Как защитить себя от утечки персональных данных, и что делать, если информация о вас уже попала в открытый доступ?

Огромное количество персональных данных было опубликовано в сети в виде карты — на ней разместили множество точек по всей территории России. При нажатии на любую из них пользователи могли получить персональные данные людей, заказывавших доставку в «Яндекс.Еде» по любому адресу: имя и фамилия, номер телефона, адрес проживания (вплоть до квартиры) и адрес электронной почты.

На момент написания заметки, Роскомнадзор заблокировал доступ к карте. Тем не менее, считаем важным рассказать, к чему приводят утечки данных, и как защитить себя от этого.

Что делать, если ваши персональные данные попали в сеть

Об утечке персональных данных «Яндекс.Еда» сообщила еще 1 марта. В интернете опубликовали телефоны клиентов и информацию о заказах — состав, время доставки, адреса и другие, кроме банковских и платежных данных, логинов и паролей. После этого инцидента «Яндекс» ужесточил защиту информации о заказах, и пообещал, что теперь она сопоставима с хранением данных о платежах, логинах и паролях. Тогда представители компании уведомили всех пострадавших пользователей по электронной почте и обратились с правоохранительные органы. На данный момент «Яндекс» работает с правоохранительными органами и ресурсами, которые могут использовать злоумышленники, для минимизации распространения массива персональных данных.

Как деактивировать свой аккаунт

Тем не менее, если вы в целях своей безопасности решите отказаться от услуг «Яндекс.Еды», то удалить свою учетную запись будет не так просто. К сожалению, у сервиса нет такой функции — самостоятельно деактивировать или полностью удалить свою учетную запись вы не можете. У вас есть возможность изменить в профиле имя, адрес электронной почты или номер телефона. Вы также можете выйти из своего аккаунта, но персональные данные это не удалит.

Но если вы захотите раз и навсегда распрощаться с сервисом, то можно обратиться в службу поддержки.

Есть и второй вариант – связаться с менеджером через приложение. Для этого перейдите в раздел «Поддержка» >> «Вопрос не по заказу» >> «Хочу пожаловаться». В открывшейся форме вы можете написать обращение с просьбой удалить ваши данные из базы.

Также имейте в виду, что вы можете подать индивидуальный иск на «Яндекс.Еду» и потребовать финансовую компенсацию от компании в размере причиненного вреда. Сумма компенсации будет зависеть от тяжести причиненного вреда, который, тем не менее, нужно будет доказать.

Кому могут понадобиться ваши персональные данные

Эксперты по информационной безопасности рассказывают, что попавшие в сеть персональные данные можно использовать несколькими способами:

- Эти данные можно продать другим злоумышленникам;

- Персональные данные человека могут упростить «фишинг» интернет-мошенников. Например, популярный вид мошенничества — звонки из так называемых банков — возможны, если у злоумышленников есть номер вашей карты, имя и номер телефона;

- С помощью персональных данных пользователя можно получить доступ к его аккаунтам и устройствам, в том числе к личной переписке, и пользоваться ими в своих целях.

Как защитить свои персональные данные

К сожалению, никто не застрахован от утечек персональных данных, при этом самостоятельно пользователи не могут себя обезопасить. Но люди могут сократить количество информации о себе. Для этого:

- Указывайте лишь необходимый минимум данных, необходимых для работы сервиса;

- Используйте разные пароли для разных сервисов. Даже если утечка случится, злоумышленники не смогут получить доступ ко всем вашим аккаунтам;

- Регулярно обновляйте пароли. Утечки данных происходят постоянно, и вы можете даже не знать о них. А злоумышленники будут пользоваться вашими данными;

- Настройте двухфакторную аутентификацию. Она помешает злоумышленникам получить доступ к вашим аккаунтам даже в случае, когда у них есть данные для входа;

- Добавляйте водяные знаки на фото документов — укажите с их помощью, когда и для какого сервиса было сделано фото. Есть все шансы, что техподдержка отклонит эти фото, если злоумышленники попытаются использовать их для верификации аккаунта на других сервисах;

- Если же утечка произошла, и ваши данные попали в открытый доступ, можете обратиться в компетентные органы или потребовать от сервиса денежную компенсацию.

Кстати, у «TechInsider» есть материал, где мы рассказываем, как пошагово удалить свои персональные данные из интернета. Может быть полезным, если хотите сократить свой информационный след.

Какие сервисы для IT-специалистов останутся в России

Портал ТОПКУРСОВ собрал список IT-сервисов, которые точно или с высокой долей вероятности останутся в России и продолжат работу. Тем, кто хочет быстро освоить IT-профессию, стоит обратить внимание на дистанционные курсы онлайн.

Сервисы Яндекс и mail.ru

Поскольку компании Яндекс и VK (владеет в том числе группой mail.ru) субсидируются государством и продвигаются в качестве национальных продуктов, можно предполагать, что они в полном объеме останутся на рынке. Можно обратить внимание на продукты:

- Яндекс.Вебмастер;

- Яндекс.Директ;

- Яндекс.Метрика;

- Яндекс.Облако;

- VK Cloud Solutions.

Gitbucket

Gitbucket — платформа для проведения совместной разработки, аналог популярного Bitbucket. Программа поддерживает установку плагинов, репозитории Git, интеграцию с LDAP. В последней версии разработчики добавили возможность настраивать URL при работе с SSH, а также использовать ключи EDDSA.

Дополнительное преимущество — понятный и функциональный интерфейс, перекликающийся с Git и Bitbucket. Тем, кто работал на этих площадках, будет легко переключиться на Gitbucket.

Stack Overflow

Интерактивная система вопросов и ответов в сфере программирования, объединяющая разработчиков из разных стран мира. Платформа полезна как для новичков, регулярно сталкивающихся с новыми для них вызовами при разработке, так и для опытных людей. По мнению одного из авторов портала Habr, даже Senior разработчик может существенно повысить уровень знаний, просто участвуя в разборе пользовательских ситуаций.

Важное преимущество Stack Overflow заключается в том, что на платформе разбираются не абстрактные тренировочные задачи, а реальные проблемы. Это дает возможность обогащаться опытом других пользователей и самому пытаться найти лучшее решение, помогая другим.

Habr

Портал «Хабр» — крупнейшее русскоязычное IT-сообщество. Здесь можно узнать новости, имеющие отношение к сфере Интернета, бизнеса, программирования и смежных специальностей, а также читать аналитические статьи или участвовать в обсуждениях. Интересная особенность портала Habr — у него много авторов, которые ведут персональные и корпоративные колонки, готовят подкасты и переводят иностранные статьи.

На «Хабре» можно не только с пользой провести время, но и обсудить возникшую в ходе рабочего процесса проблему. Кроме того, есть специальный раздел для вопросов пользователей-новичков.

Jenkins

Программу Jenkins отличает открытый исходный код. За счет внедрения непрерывной интеграции позволяет автоматизировать часть важных процессов, что существенно ускоряет процесс работы над кодом. При желании пользователь может расширить базовый функционал программы за счет плагинов.

Netbeans, Eclipse, Codelite

Для создания новых программных продуктов требуются интегрированные среды разработки. Вот некоторые из них.

Netbeans и Eclipse — свободные среды для веб-программирования с доступом к разным языкам. Codelite —кроссплатформенный редактор для языка С и С++. Несмотря на то что некоторые редакторы привязаны к крупным IT-компаниям, каждый из них является независимым проектом, что дает ему больше пространства для маневрирования в условиях санкций.

Sublime Text

Удобный текстовый редактор со встроенной средой разработки. Обладает опциями общего доступа к проекту, а также высокой степенью кастомизации. Для удобства предусмотрены разные режимы отображения экрана, есть удобная навигация. Поддерживает более 15 языков программирования с выделением синтаксиса.

Пользователи высоко оценивают функцию автосохранения, которая помогает сберечь прогресс даже при непреднамеренном выходе из программы.

Rocket chat

Качественный корпоративный мессенджер, который содержит все базовые функции аналогов, включая голосовые сообщения, push-уведомления и другое. Преимущество данной программы — открытый код, дающий пользователю неограниченные возможности модификации мессенджера под свои нужды. Важная особенность — возможность размещения базы данных на собственных серверах, что полностью препятствует возможным утечкам информации.

Rocket chat — отличная альтернатива корпоративному мессенджеру Slack, который ушел с рынка.

Сейчас наблюдается массовый уход иностранных IT-компаний с российского рынка, поэтому важно в кратчайшие сроки найти замену их продуктам. В нашу подборку вошли проверенные среды разработки, мессенджеры, автономный сервер автоматизации, профессиональные сообщества. Эти инструменты будут полезны и для новичков, которые только собираются проходить курс программирования.

-

Palantir: как американские спецслужбы следят за населением

В 2013 году американец Джеффри Кантор нажал не ту кнопку. Подбирая подарок сыну, он зашел на страницу поиска Google и начал набирать запрос: «Как построить радиоуправляемый» — имелось в виду самолет, но автозаполнение добавило в конце — «бомбу», и бедолага, не глядя, нажал «Ввод». С тех пор жизнь Кантора круто изменилась.

Министерство обороны США, выступающее одним из основных заказчиков Appian Corporation, где он работал, попросило уволить подозрительного сотрудника. К нему «на огонек» то и дело стали заглядывать федеральные агенты с дотошными расспросами, а на машине он обнаружил установленный неизвестно кем GPS-передатчик. По словам Кантора, люди в штатском «демонстрируют пугающую осведомленность» о его личной жизни. Увы, сомневаться в этом причин нет, вы и сами можете быть уверены: интернет и электронные базы данных знают о вас практически все. А что знает Сеть — то знают и спецслужбы.

Помнить всё

В 2011 году киллеры мексиканского наркокартеля изрешетили из автоматов агента Управления по борьбе с наркотиками (DEA) Джейме Запату. Информации на потенциальных преступников было накоплено немало: снимки наружного наблюдения, доносы осведомителей, записи прослушки, сведения о финансовых проводках... не было лишь главного — понятной картины функционирования бандитского сообщества, связей между его участниками, узлов управления, логистики, финансирования. Но спускать наглое убийство с рук руководство DEA не собиралось, и агенты обратились в одну малоизвестную компанию из Кремниевой долины.

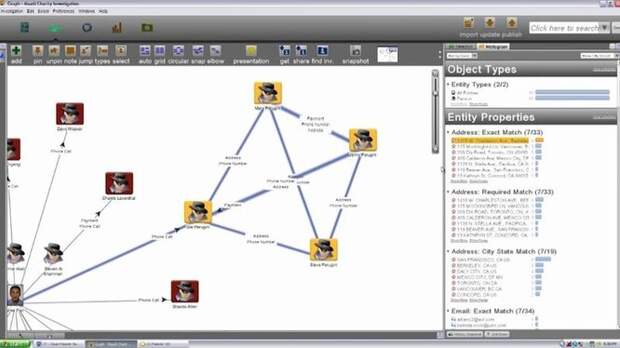

Лидеры «Клуба стартапов стоимостью больше миллиарда», рейтинга, подготовленного Wall Street Journal, у всех на слуху. Это сервис заказа такси Uber, китайские производители смартфонов Xiaomi, онлайн-площадка для аренды жилья Airbnb... А вот четвертую строчку занимает неприметная Palantir Technologies с оценочной капитализацией более $20 млрд. О ней знают лишь специалисты: ключевым инвестором выступает ЦРУ, а заказчиками — ФБР, американские ВВС и ВМФ, Корпус морской пехоты и Командование спецопераций США, полицейские службы крупных мегаполисов.

В распоряжении каждой спецслужбы имеются порой сотни разрозненных баз данных. Одни содержат досье на «клиентов», другие — отпечатки пальцев, третьи — финансовые проводки. «В США все строго: даже записи телефонных разговоров сохраняются на мощных серверах, и лишь если они не вызвали никакого интереса, то спустя несколько месяцев автоматически переводятся в текстовый формат, — рассказал нам эксперт в области компьютерной безопасности и "информационных вoйн", специалист компании Group-IB Игорь Нежданов. — Еще определенное время спустя, опять же если не было подозрений, из них выделяются метаданные — кто говорил и с кем, где и когда, ключевые слова и т. п. И уж они остаются в базах навсегда».

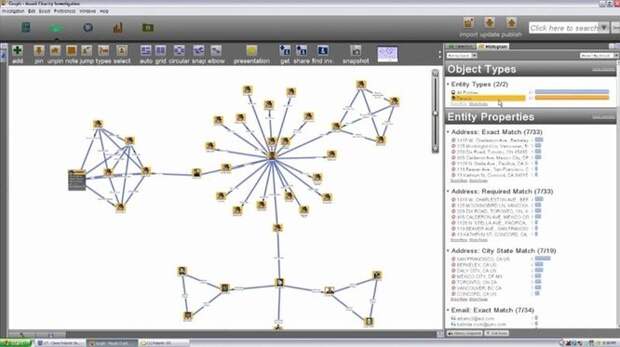

Собрать воедино

В 2017 году Джон Смит прилетел из Каира в Майами и арендовал квартиру. За предыдущие полгода он совершил несколько звонков на телефоны, работающие на территории Палестинской автономии, и снял деньги, поступившие из одного малоизвестного ближневосточного банка. Камеры наблюдения в парке Disney World записали, как он провел день, слоняясь среди публики и фотографируя аттракционы. По отдельности ничто из его действий не привлекло бы особенного интереса — но, как заметили самые внимательные читатели, вместе они вызывают весьма серьезные подозрения.

Всей полнотой данных, позволяющей заподозрить неладное, не обладает ни одна спецслужба. В ЦРУ Джона Смита могли отметить по прилете из Египта, агенты ФБР среагировали на странные денежные переводы и нашли его отпечатки, сохранившиеся в старой полицейской базе в связи с мелким правонарушением. Электронные сети сохраняют всё, но собрать воедино и отфильтровать эти сведения не под силу ни одному человеку. Те же внимательные читатели наверняка отметили странную дату путешествия мистера Смита: действительно, он — личность вымышленная, но на его примере можно понять главную фишку работы системы Palantir.

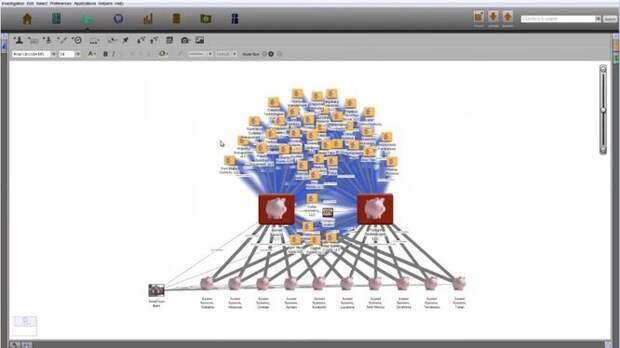

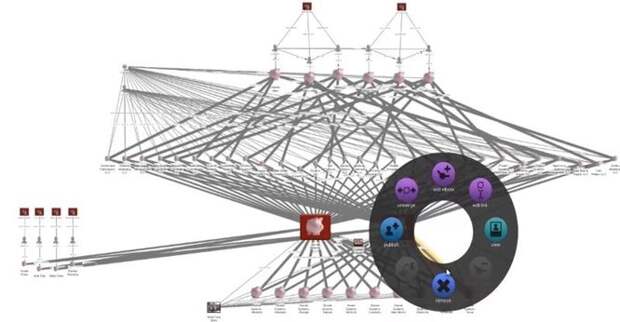

Система позволяет незаметно и легко интегрировать сведения из баз данных практически любых типов и разных форматов — от медицинских карт и электронных платежей до GPS и мобильных переговоров. Прежде подозрительная суета Джона Смита могла остаться незамеченной, как это случилось с террористами «Аль-Каиды», организовавшими теракты 11 сентября 2001 года. Уже после того, как все произошло, стало ясно: у спецслужб было предостаточно информации, включая ДНК некоторых преступников, однако не было лишь средств их обнаружить в колоссальном информационном потоке. Palantir готова непрерывно перекапывать целые горы данных и вовремя указать правоохранителям на преступление.

Выделить главное

На следующем этапе с помощью специальных алгоритмов из потока информации выделяются важные или сомнительные события — и, наконец, они представляются в удобном и наглядном виде, как на графиках в Excel или на пробковых досках в полицейских детективах. Агентам DEA открылась ясная схема работы наркокартеля, и организованная службой спецоперация привела к аресту почти 700 участников мафии, конфискации сотен единиц оружия и почти полутонны готового кокаина.

Случайно упомянутое слово — как это вышло с Джеффри Кантором — или подозрительная закупка аммиачных удобрений сразу привлекают внимание системы. Энтузиазм правоохранителей выливается в солидные инвестиции: если в первые годы после основания компания Питера Тиля испытывала трудности с финансированием и существовала на личные средства своего создателя, то к 2013-му фонд ЦРУ In-Q-Tel вложил в систему более $300 млн. С расширением списка заказчиков компания начала получать солидную прибыль: к ней стали обращаться крупные банки.

«По большому счету, каких-то сверхтехнологий в Palantir не используется, — продолжает Игорь Нежданов. — Все эти алгоритмы хорошо известны, и разработчики из Кремниевой долины лишь свели их воедино, получив чрезвычайно эффективный и удобный готовый продукт, который позволяет быстро отмечать любую подозрительную активность и оперативно принимать соответствующие меры, не требует долгой, кропотливой работы специалистов и обучения персонала для работы с системой».

Догнать Америку

«Стоит четко понимать: в Сети нет информации, недоступной для спецслужб, — говорит Игорь Нежданов. — Конечно, у разных стран разные возможности, и отставание от лидеров — американцев — у всех разное. Я думаю, мы отстаем лет на пять-десять, что вообще-то вряд ли удивительно, ведь сам интернет был создан именно в США и продолжает развиваться именно отсюда. Даже такая защищенная технология, как "луковая" маршрутизация с серверами Tor — это продукт, разработанный по заказу американского ВМФ и остающийся под серьезным контролем его специалистов. По большому счету, им и взламывать ничего не надо. Электронная почта, медицинские карты, банковские переводы... Несмотря на регулярную шумиху в СМИ, им доступны — и всегда были доступны — любые сведения».

Разумеется, созданием подобных проектов заняты не только американцы. Аналогичные системы продолжают активно разрабатываться во всех странах, которые способны обеспечить их технологически и финансово. «По нашим оценкам, — говорит Игорь Нежданов, — для полноценного отслеживания всего происходящего только в Рунете нам требуется ежедневно регистрировать и обрабатывать порядка 500 млн событий — от публикаций СМИ до отдельных "лайков" в социальных сетях. — Это колоссальные объемы».

Мы все под колпаком — но, как замечает Нежданов, с этим нужно смириться: «Вызовы нашего времени диктуют свои правила игры. Вам страшно? Мне — нет, я законов не нарушаю». Впрочем, информатизация всего и вся в России далеко не достигла того уровня, который привычен жителям самых технологически развитых стран мира. Медицинские карты остаются бумажными, львиная доля платежей совершается наличными, полицейские обзавелись базами данных лишь несколько лет назад, — и пока это так, мы с вами будем малодоступны взгляду самого проницательного «палантира».

Свежие комментарии